Полезная информация

- Форумы

- » Обсуждение расширений

- » Torbutton (анонимизирует серфинг)

№5125-11-2011 01:41:12

Re: Torbutton (анонимизирует серфинг)

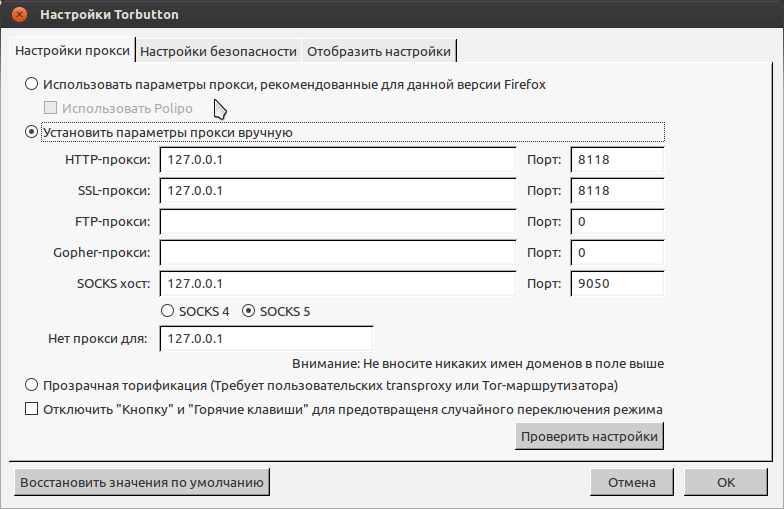

Трудно сказать, ибо я всегда ввожу соответствующие параметры руками. И тогда они выглядят как и у Вас на второй иллюстрации.

Так ручной ввод может и практичнее, но мне довольно часто приходится менять режим с тора на не-тор, потому кнопка это самое подходящее в таком случае.

А проверить, правильно ли вводятся порты при автоматической настройке достаточно легко: 1) выберите ее;2) переведите браузер в режим TOR;3) зайдите в about:config;4) отфильтруйте содержимое по фильтру torbutton;5) посмотрите - какие прописаны параметры: правильные или нет.

А как проверить? - я особо в этом не разбираюсь... Но некоторые строки вот нашел, Вы о них?:

1. Строки extensions.torbutton.saved.[http;https;socks]_[port;proxy] прописано вроде, везде всё как надо (если proxy - то locahost, если port - то 8118 или 9050 соответсвенно)

2. Вызывает вопрос нужность строки extensions.torbutton.saved.gopher_proxy; в значении у нее стоит почему-то американский ip-адрес, на который войти из браузера как на обычный сайт нельзя.

3. И еще одна строка: extensions.torbutton.banned_ports;8118,8123,9050,9051. Для работы Тор, насколько я знаю, пользователь настраивает только эти порты 8118 и 9050, тогда зачем стоят еще два других непонятно.

Остальные имеет смысл перечислять только выборочно, так как их очень много.

Кстати, сдается мне по иллюстрации, что у Вас не самая новая версия torbutton. Текущая: 1.4.4.1

Стоит именно эта версия, по каким признакам на скриншоте можно было так судить о версии torbutton'a?

Да, кстати - а при автоматической настройке-то TOR работает?Проверяли? Polipo (или другой прокси-север) установлены? Правильно работают?

Установлен Polipo. Да, по всем видимым признакам (сайт тор-чекер и другие сайты определители ip не видят настоящий адрес, и штатный счетчик трафика Тор накручивается как положено) сеть Тор работает исправно и анонимизирует. Со стороны пользователя (т.е меня), это выглядит как имитация моей анонимизации (ибо http и https прокси выключены, а сайты-определители адреса все равно сообщают, что видят торовский адрес)

Я совсем недавно переустанавливал винду, и с нуля ставил браузер (скачал и полностью руками сконфигурировал) Думаю что врятли это вирус

Отсутствует

№5225-11-2011 02:18:28

Re: Torbutton (анонимизирует серфинг)

(если я правильно помню):

8123 - прослушивается Polipo, адрес http:// localhost:8123/ вызывает веб-интерфейс управления прокси (заблокирован в целях безопасности).

9051 - для удаленного управления TOR-сервером.

gopher - не обращайте внимания, Вы же его не используете (с 4-й версии ФФ gopher перестал поддерживаться). Но кстати (специально проверил сейчас) - на моей машине при ручной настройке TOR'a все строки, связанные с gopher, либо пусты, либо равны нулю.

Стоит именно эта версия, по каким признакам на скриншоте можно было так судить о версии torbutton'a?

По некоторым отличиям в интерфейсе подумал, что у Вас версия постарше (см. где курсор). Возможно внешний вид зависит от ОС:

ибо http и https прокси выключены, а сайты-определители адреса все равно сообщают, что видят торовский адрес

Что-то мне кажется, что это баг с отображением данных в полях. У меня вот, к примеру, чекбокс "Использовать Polipo" вообще неактивен, хотя Polipo в системе присутствует и запущен в виде демона.

Добавлено:

Возникло у меня еще смутное подозрение, что при такой раскладке, как на Вашей первой иллюстрации, при автопрописывании данных они идут через TOR, а вот Polipo по какой-то причине исключается из этой цепочки. Т.е. здесь речь идет о соксификации. Но это только предположение. Это предположение отменяет предыдущее утверждение о баге.

Отредактировано Rosenfeld (25-11-2011 08:55:49)

Project Rosenfox: Pure, fast and secure inner settings for Mozilla Firefox. Global and complete manual on GitHub.

Отсутствует

№5313-12-2011 21:46:01

Re: Torbutton (анонимизирует серфинг)

Проблема решена, оказывается это было слишком просто:

Вызов Контектстного меню на кнопке Torbutton -> Настройки -> Прописать правильные (стандартные) значения для торификации:

HTTP: адрес 127.0.0.1; порт 8118

SSL (https): адрес 127.0.0.1; порт 8118

SOCKET: адрес 127.0.0.1; порт 9050

Подытожу: при включении режима-Tor, будут использоваться те настройки, которые введены именно в кнопке Torbutton, и при переключении режимов (с Tor на не-Tor и обратно) данные настройки сохраняются.

Отсутствует

№5404-06-2012 10:05:44

Re: Torbutton (анонимизирует серфинг)

1 1.4.6

2 30 May 2012

3 * Bug 5710: Prevent all sessionstore data saving in TBB

4 * Bug 5715: Explicitly clear image cache on TBB New Identity

5 * Bug 4660: Clear search and find boxes on TBB New Identity

6 * Bug 5729: Make New Identity and New Window a multiple of 200x100px

7 * Bug 4755: Spoof screen coordinates for DOM MouseEvents

8 * Bug 4718: Make TBB version check happen on New Window+New Identity

9 * Bug 5758: Disable WebSockets and IndexedDB for non-TBB users

10 * Bug 5863: Remove the ability to toggle Torbutton (to prevent leaks)

11 * Bug 3838: Inform Torbutton users about TBB

12 * Bug 5092: Sign Torbutton Updates

13 * Bugs 5673+5732: Change captcha redirect to startpage.com

14 * Bug 3845: Bump Firefox user agent to 10.0-ESR

Опаньки!

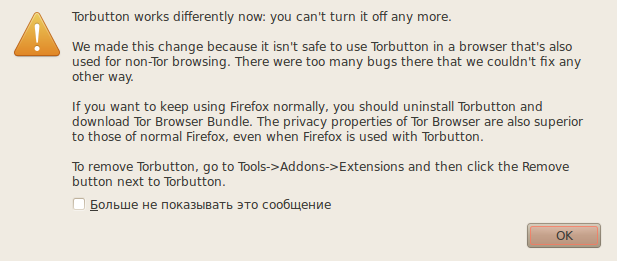

В новой версии от 31 мая 2012 г. исправлен Bug 5863. А именно: теперь если запустить ФФ с обновленным дополнением TORButton, то вас встретит радостное объявление (его невозможно НЕ заметить):

Перевожу на более доступный русский язык:

Мужики! Мы серьезно обеспокоены вашей безопасностью и прекрасно понимаем, что ваши кривые руки не позволяют вам настроить ФФ должным образом, чтобы предотвратить утечки.

Исходя из этого, с настоящего момента ФФ ВСЕГДА БУДЕТ ВКЛЮЧАТЬСЯ ТОЛЬКО В РЕЖИМЕ TOR, и отключить этот режим будет невозможно.

Все, кто все-таки заинтересованы в том, чтобы кнопка Torbutton переключалась должным образом - скачайте и установите вместо ФФ нашу сборку TOR Browser Bundle, ибо его настройки безопасности значительно превосходят ваш хваленый, но насквозь дырявый ФФ.

С одной стороны, я такое решение приветствую. С другой - могу предвидеть маленький скандальчик между МоФо и производителями TORa, которые таким принудительным образом: 1) пускают весь трафик только через TOR, 2) пересаживают часть пользователей ФФ на свой браузер.

P.S. Предыдущую версию (т.е. без исправления этого "бага") можно скачать здесь: https://archive.torproject.org/tor-pack … torbutton/ (но только придется постоянно помнить, что: 1) надо выключить автообновление; 2) обновлять скачанную версию дополнения НЕ надо!).

Отредактировано Rosenfeld (04-06-2012 10:08:11)

Project Rosenfox: Pure, fast and secure inner settings for Mozilla Firefox. Global and complete manual on GitHub.

Отсутствует

№5506-06-2012 16:27:56

Re: Torbutton (анонимизирует серфинг)

Снес последнюю версию и поставил предыдущую. Отключать возможность выбора направления трафика - бред. Почему я должен страдать, если часть криворуких пользователей не может настроить правильно фокс

Отсутствует

- Форумы

- » Обсуждение расширений

- » Torbutton (анонимизирует серфинг)